阅读下列说明和图,回答问题1至问题7,将解答填入答题纸的对应栏内。

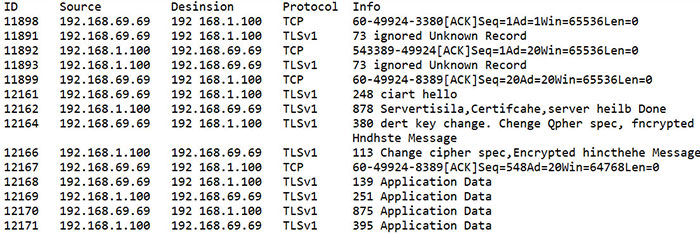

Windows系统日志是记录系统中硬件、软件和系统问题的信息,同时还可以监视系统中发生的事件。用户可以通过它来检查错误发生的原因,或者寻找受到攻击时攻击者留下的痕迹有一天,王工在夜间的例行安全巡检过程中,发现有异常日志告警,通过查看NTA全流量分析设备,找到了对应的可疑流量,请分析其中可能的安全事件。

阅读下列说明,回答问题1至问题8,将解答填入答题纸的对应栏内。

【说明】

密码学作为信息安全的关键技术,在信息安全领域有着广泛的应用。密码学中,根据加密和解密过程所采用密钥的特点可以将密码算法分为两类:对称密码算法和非对称密码算法。此外,密码技术还用于信息鉴别、数据完整性检验、数字签名等。

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

密码学作为信息安全的关键技术,在信息安全领域有着广泛的应用。密码学中,根据加密和解密过程所采用密钥的特点可以将密码算法分为两类:对称密码算法和非对称密码算法。此外,密码技术还用于信息鉴别、数据完整性检验、数字签名等。

阅读下列说明和图,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

密码学的基本目标是在有攻击者存在的环境下,保证通信双方(A和B)之间能够使用不安全的通信信道实现安全通信。密码技术能够实现信息的保密性、完整性、可用性和不可否认性等安全目标。一种实用的保密通信模型往往涉及对称加密、公钥密码、Hash函数、数字签名等多种密码技术。

在以下描述中,M表示消息,H表示Hash函数,E表示加密算法,D表示解密算法,K表示密钥,SKA表示A的私钥,PKA表示A的公钥,SKB表示B的私钥,PKB表示B的公钥,||表示连接操作。

阅读下列说明,回答问题1至问题3,将解答写在答题纸的对应栏内。

【说明】

安全目标的关键是实现安全的三大要素:机密性、完整性和可用性。对于一般性的信息类型的安全分类有以下表达形式:

{(机密性,影响等级),(完整性,影响等级),(可用性,影响等级)}

在上述表达式中,"影响等级"的值可以取为低(L)、中(M)、高(H)三级以及不适用(NA)。

阅读下列说明和图,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

研究密码编码的科学称为密码编码学,研究密码破译的科学称为密码分析学,密码编码学和密码分析学共同组成密码学。密码学作为信息安全的关键技术,在信息安全领域有着广泛的应用。