传统防范方法:攻击者充分掌握目标系统脆弱信息,主动攻击目标最薄弱环节,而安全保护目标静止不变,防御策略固定,不能给攻击者构成威胁或造成损失

(一)网络诱骗技术

(1)特点

主动防御,有利于网络安全管理者获得信息优势

(2)作用

网络攻击陷阱可以消耗攻击者所拥有资源,加重攻击者工作量,迷惑攻击者,甚至可以事先掌握攻击者行为,跟踪攻击者,并有效制止攻击者的破坏行为,同时威慑攻击者

诱骗技术 | 说明 | 备注 | ||

1 | 蜜罐主机技术 | 空系统 | 操作简单。在标准机器上运行真实完整操作系统及应用程序。与真实系统无实质区别,不刻意模拟某种环境或故意使系统不安全 | 利用空系统做蜜罐是一种简单选择 |

镜像系统 | 建立一些敌手感兴趣服务的服务器镜像系统,其操作系统、应用软件及具体配置与真实服务器基本一致 | 分析攻击者对镜像系统所采用的攻击方法,有利于加强真实系统安全 | ||

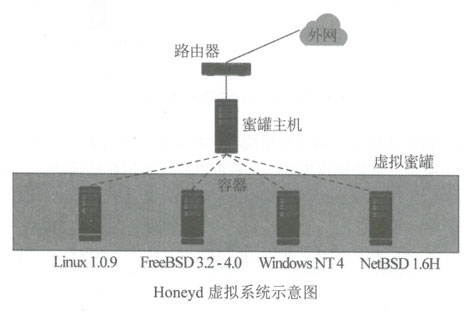

虚拟系统 | 在一台真实物理机上运行仿真软件模拟硬件,运行多个不同操作系统,变成多台主机(虚拟机) ①宿主操作系统:在真实机器上安装的操作系统 ②客户操作系统:在仿真平台上安装的操作系统 | ①VMware典型仿真软件 ②虚拟蜜罐系统构建软件Honeyd:虚拟构造多种主机,模拟多种系统脆弱性 | ||

2 | 陷阱网络技术 | 陷阱网络:由多个蜜罐主机、路由器、防火墙、IDS、审计系统共同组成,为攻击者制造一个攻击环境,供防御者研究攻击者的攻击行为。 陷阱网络功能:实现蜜罐系统、数据控制系统、数据捕获系统、数据记录、数据分析、数据管理等 | ||

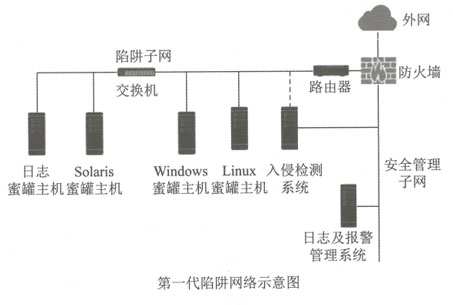

(二)第一代陷阱网络技术

(1)结构

- 防火墙:规则配置成不限制外网对陷阱网络访问,但控制蜜罐主机的对外连接

- 路由器:隐藏防火墙+弥补防火墙不足,如访问控制功能(防地址欺骗、Dos和ICMP攻击)

- IDS:监测和记录网络中通信连接并报警可疑网络活动

(2)获取记录(掌握攻击者蜜罐主机行为)

- 所有日志保存在本地+远程日志服务器

- 安放监控软件(击键记录、系统调用记录等),传送到远程主机

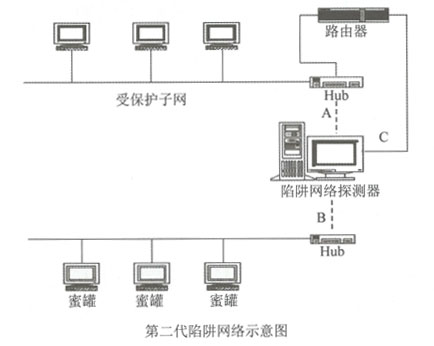

(三)第二代陷阱网络技术

实现了数据控制系统、数据捕获系统的集成,更便于安装与管理

优点:可以监控非授权活动,隐蔽性更强

可以采用积极响应方法限制非法活动效果(如修改攻击代码字节,使攻击失效)

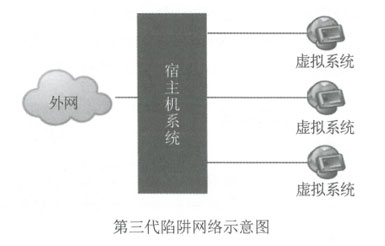

(四)第三代陷阱网络技术

虚拟陷阱网络(Virtual Honeynets),将陷阱网络所需功能集中到一个物理设备中运行,实现蜜罐系统、数据控制系统、数据捕获系统、数据记录等功能

(五)蜜罐产品

- 国内商业产品:明鉴迷网系统-蜜罐HPOT

- 开源陷阱系统:Honeyd、工业控制系统蜜罐Conpot、口令蜜罐Honeywords