定级对象建设完成后,运营、使用单位或者其主管部门选择符合国家要求的测评机构,依据《信息安全技术 网络安全等级保护测评要求》等技术标准,定期对定级对象的安全等级状况开展等级测评。

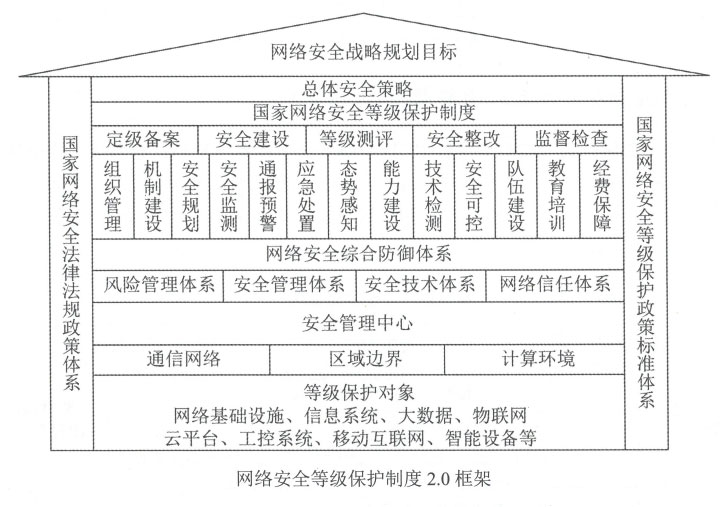

(一)体系框架

- 风险管理体系

- 安全管理体系

- 安全技术体系

- 网络信任体系

- 法律法规体系

- 政策标准体系

(二)阶段

- 定级备案

- 安全建设

- 等级测评

- 安全整改

- 监督检查

(三)安全保护等级

- 第一级(用户自主保护级)

- 第二级(系统审计保护级)

- 第三级(安全标记保护级)

- 第四级(结构化保护级)

- 第五级(访问验证保护级)

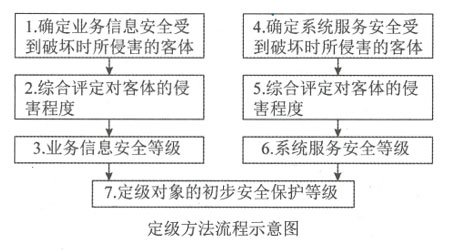

(四)定级流程

(五)网络安全等级保护2.0的主要变化

主要变化 | 描述 | |

1 | 扩大了对象范围 | 将云计算、移动互联、物联网、工业控制系统等列入标准范围 |

2 | 提出新体系架构 | 提出在“安全通信网络”、“安全区域边界”、“安全计算环境”和“安全管理中心”支持下的三重防护体系架构。 |

3 | 强化可信计算技术使用的要求 | 各级增加了“可信验证”控制点 一级:要求设备系统引导程序、系统程序等进行可信验证 二级:增加重要配置参数和应用程序进行可信验证,并将验证结果形成审计记录送至安全管理中心 三级:增加应用程序关键执行环节动态可信验证 四级:增加应用程序所有执行环节进行动态可信验证 |