(一)互联网安全协议(Internet Protocol Security,IPSec)

(1)组织:IETF (Internet Engineering Task Force,国际互联网工程技术小组)发起成立IPSec工作组

(2)任务:解决IP协议安全脆弱性问题,如地址假冒、易受篡改、窃听等

(3)优点:透明性,安全服务的提供不需要更改应用程序

(4)缺点:增加网络安全管理难度和降低网络传输性能

(二)IP安全协议

IP安全协议 | 说明 | 备注 | |

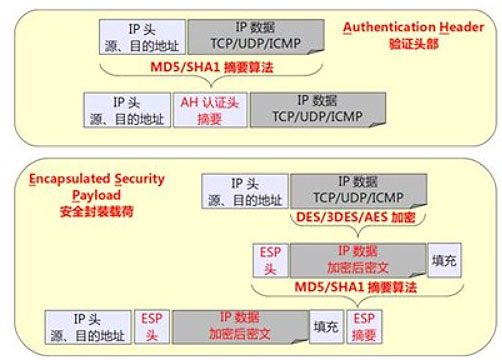

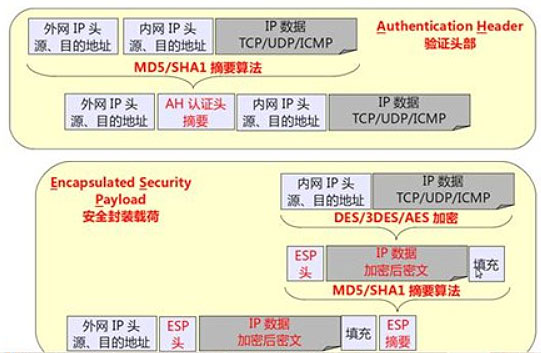

1 | 认证头协议(Authentication Header,AH) | 作用:保证IP包完整性和提供数据源认证,为IP数据报文提供无连接的完整性、数据源鉴别和抗重放攻击服务 方法:将IP包部分内容用加密算法和Hash算法混合计算,生成完整性校验值ICV(Integrity Check Value)附加于IP包中 | AH对比ESP ①AH不提供IP包保密性服务 ②AH与ESP可合用也可分用 ③AH和ESP都有两种工作模式 传输(透明)模式(Transport mode):只保护IP包数据域(data payload) 隧道模式(Tunnel Mode):保护IP包头和数据域(旧包为新包数据) |

2 | 封装安全有效负荷协议(Encapsulatin Security Payload,ESP) | 作用:用于IP包保密性 方法:对整个IP包或IP数据域安全封装,生成带有ESP协议信息的新IP包。接收方对ESP解密,去掉ESP头,将原IP包或更高层协议数据普通处理 | |

3 | 密钥交换协议 | 通信双方安全关联,事先手工或自动建立成功 ①手工配置:双方事先对AH和ESP安全密钥等参数达成一致,分别写入双方数据库 ②自动配置:参数由KDC(Key Distributed Center)和通信双方共同商定,过程中必须遵循共同协议(密钥管理协议) | 子协议 ①互联网密钥交换协议IKE ②互联网安全关联与密钥管理协议ISAKMP ③密钥交换协议Oakley |

(三)工作模式

OSI七层模型:逐层封装,由外到内依次为MAC-IP-TCP/UDP-数据

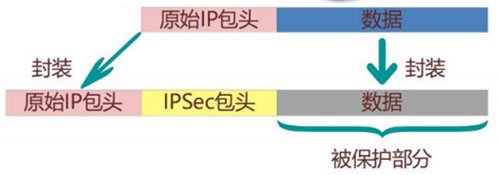

(1)传输模式

在整个IPSec的传输过程中,IP包头没有被封装进去。传输效率较高,多用于通信双方在同一个局域网内的情况。

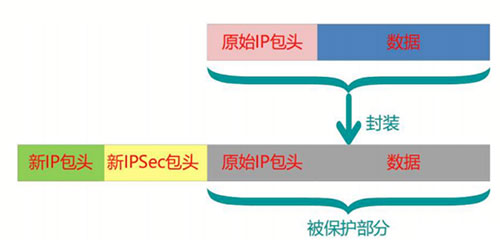

(2)隧道模式

将整个三层数据报文封装在IPSec数据内,再为封装后的数据报文添加新的IP包头。

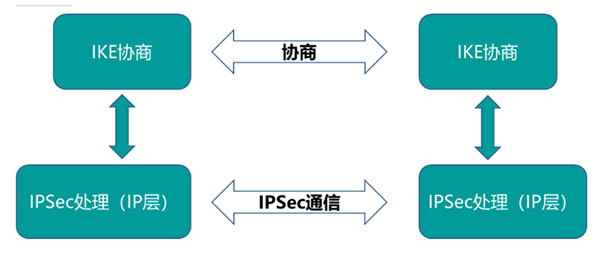

(四)IKE协议

是UDP之上的一个应用层协议,IKE为IPSec协商生成密钥,供AH/ESP加解密和验证使用。

在IPSec通信双方之间,动态建立安全联盟(SA:Security Association),对SA(单向)进行管理和维护。

(五)IPSec安全服务

- 机密性:数据加密;

- 完整性:确保数据完整,防止篡改;

- 可用性:数据源鉴别(身份认证)数字证书和PSK(预共享密钥)

- 不可否认性:数据源鉴别

- 重传攻击保护:通过添加序列号(一个一次性数字)来防止重放攻击

- 有限流量保密:设定让哪些流量进入IPSEC隧道,继续保密传输,哪些流量不需要进入到隧道中;